Copyright © 2003 - 2019 www.1Ting.com All Rights Reserved.

InjuredAndroid

应用介绍

InjuredAndroid是一款专为移动安全领域设计的实战学习平台,它通过精心设计的挑战关卡,将复杂的漏洞原理与攻击技术转化为可操作的任务。无论是刚入门的新手,还是经验丰富的安全专家,都能在这个模拟真实威胁的环境中进行从逆向分析到漏洞利用的全方位技能训练,在合法合规的前提下实现理论与实践的深度结合。

InjuredAndroid怎么使用

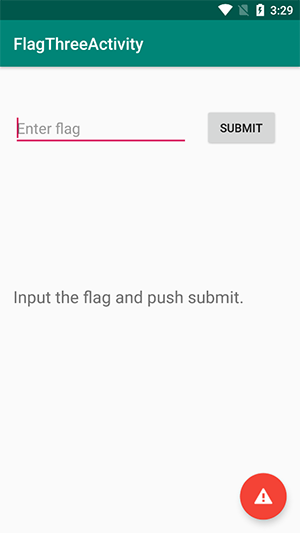

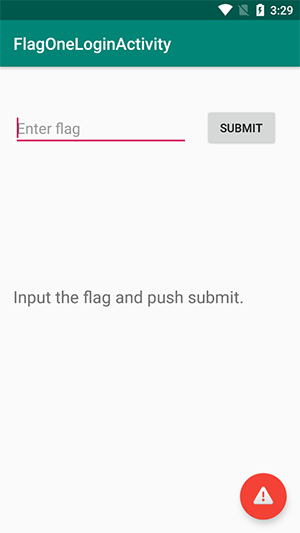

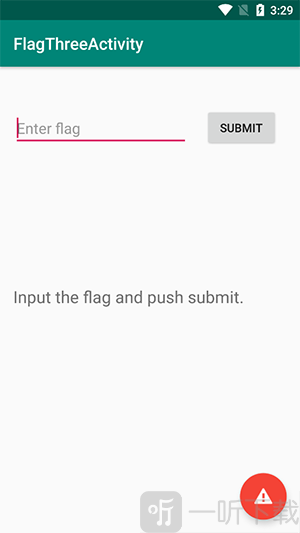

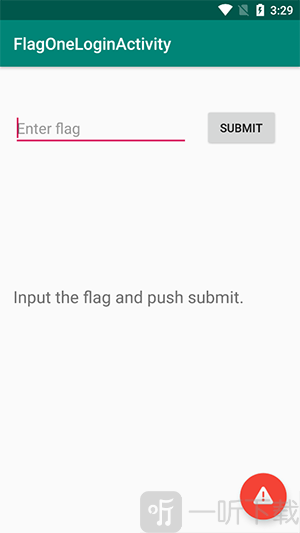

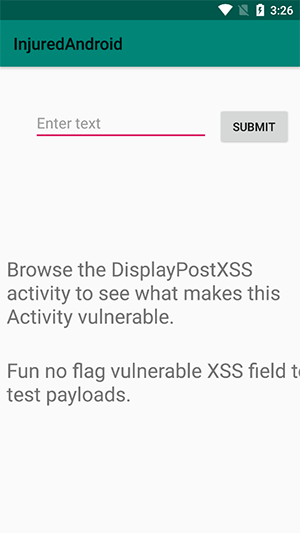

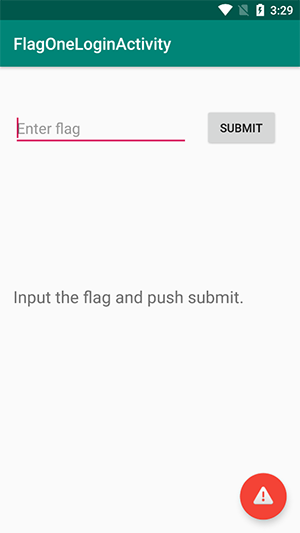

1、打开InjuredAndroid,主界面会列出多个关卡(如FlagOne,FlagTwo等)。

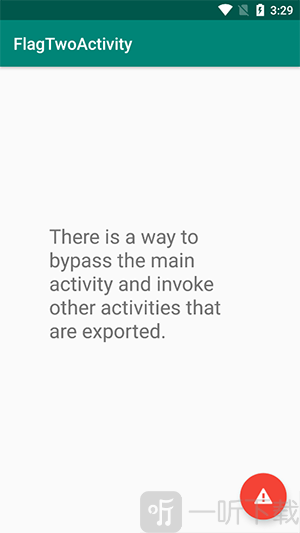

2、使用JADX-GUI打开APK文件,搜索对应关卡的Activity类名(如FlagOneActivity)。

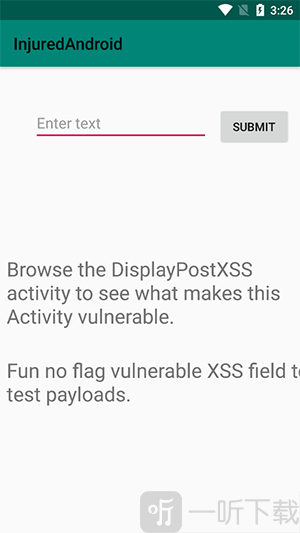

3、在源码中寻找硬编码的字符串、隐藏的Intent过滤器或特定的加密算法逻辑。

4、触发漏洞:

若是静态漏洞,直接在代码中找到Flag字符串。

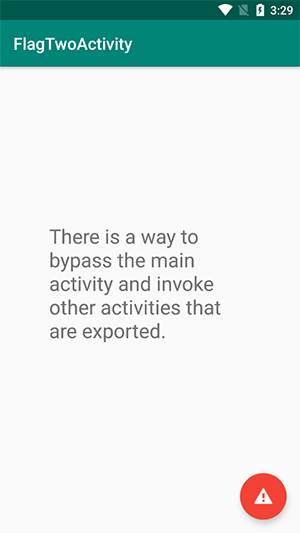

若是动态漏洞,利用adbshell发送特定的Intent,或使用Frida注入脚本绕过本地校验。

提交验证:将找到的Flag输入App文本框,点击提交,验证正确后即可通关

InjuredAndroid软件功能

1. 应用深入探讨了移动端数据存储的常见风险,例如模拟了SQLite数据库、SharedPreferences以及文件存储中的不安全实践,直观展示敏感信息如何被轻易提取。

2. 平台设计了涉及云端服务配置错误的场景,比如针对Firebase数据库的错误配置,让学习者了解攻击者如何利用公开信息获取后台数据。

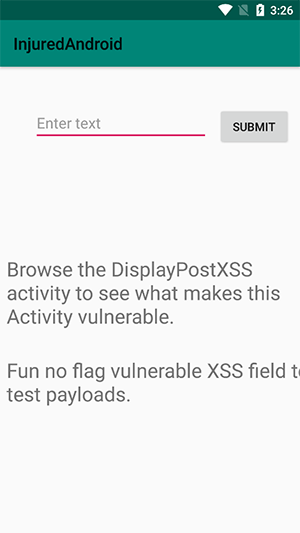

3. 此外,软件还包含了利用Android组件安全缺陷的实践,通过不安全的Intent过滤器或Activity导出,演示控制流如何被劫持或重定向。

InjuredAndroid软件优势

1. 任务驱动,动力十足

内置多难度关卡,每个隐藏一个“Flag”,通过逆向、调试或利用手段找到并提交,才能解锁下一关。

2. 即时反馈,验证路径

提供内置验证机制,输入Flag即可确认攻击思路是否正确,学习闭环清晰。

3. 源码审计,清单分析

引导使用JADX等工具审计硬编码密钥、路径,并识别AndroidManifest中的组件导出与权限滥用问题。

InjuredAndroid软件特色

1. 采用CTF夺旗赛模式,将枯燥理论转化为趣味解谜,显著提升学习动力与实战沉浸感。

2. 漏洞场景覆盖全面,深度还原OWASP移动安全前十风险,包括硬编码、不安全存储、Intent劫持及Firebase配置错误等真实案例。

3. 挑战不限于原生开发,还整合了Flutter、SO库及Go语言组件,适应现代混合应用环境。完美兼容JADX、Frida、ADB等主流工具链,是零成本、零风险的合法练手环境。

InjuredAndroid小编简评

InjuredAndroid这款软件确实是个宝藏,它没有复杂的理论堆砌,直接把一个个真实漏洞打包成关卡扔给你,让你在“闯关打怪”中不知不觉把技能点满。尤其对于初学者,这种“做了就会”的即时正反馈,比看十篇教程都管用,它就像一个移动安全的沙盒游乐场,既安全又过瘾,推荐给所有想动手实践的朋友。

- 系统要求:安卓4.4

- 更新时间: 2026-04-08 15:29:07

- 权限说明:查看详情

- 隐私说明:查看隐私

- 包名:b3nac.injuredandroid

- MD5:6744EAA4C0802C1086D1E8A38F58FE48

- 开发者:互联网